Linux: Cinnamon Panelgröße modifizieren

Wie ich ja schonmal nebenbei erwähnt hatte, nutze ich seit dem Jahreswechsel verstärkt Linux als Standard Betriebssystem. Meine Wahl ist aus verschiedenen Gründen auf den momentan gefeierten Newcomer in der Szene gefallen, Linux Mint. Die Minter arbeiten am Cinnamon Desktop, der Gnome3 in meinen Augen weit überlegen ist, weswegen ich ihn auch nutze. Allerdings ist Cinnamon noch jung und viele Einstellungen sind noch nicht im Einstellungsmenü implementiert. So wollte ich das Bottompanel vergrößern, da es auf meinem 23"-Monitor kaum zu sehen, geschweige denn zu lesen war. Dies geht über das Cinnamon Einstellungsmenü leider noch nicht.

Ich habe diverse Foren durchsucht, doch nur halbgare Lösungen gefunden. Deswegen habe ich mich selbst auf den Hosenboden gesetzt und tatsächlich eine Lösung gefunden. Ich nutze das Standardtheme, aber es sollte auch mit allen anderen gehen.

Hierzu müsst ihr in insgesamt drei Dateien editieren. Alle drei müsst ihr als Root bearbeiten, da ihr sie sonst nicht speichern könnt. Also entweder einmal gedit über das Terminal ausführen und daraus alle Dateien öffnen

gksudo geditoder alle Dateien einzeln mit gedit öffnen

gksudo gedit /usr/share/cinnamon/theme/cinnamon.cssoder eben alle Dateien auf die gute alte Art mit nano oder vi

sudo nano /usr/share/cinnamon/theme/cinnamon.cssFolgende Dateien müsst ihr wie folgt bearbeiten:

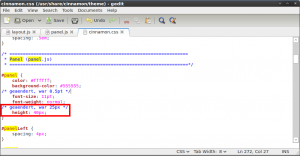

- /usr/share/cinnamon/theme/cinnamon.css: Sucht nach panel und ihr seid im richtigen Bereich. Editiert dort den Wert height nach euren Belieben.

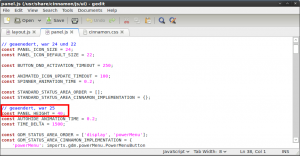

Der font-size Wert etwas oben drüber kann übrigens auch direkt für die Anpassung der Schriftgröße benutzt werden. - /usr/share/cinnamon/js/ui/panel.js: Sucht nach const PANEL_HEIGHT und ihr habt schon den richtigen Wert. Ändert auch diesen auf den gleichen Wert wie bei Nummer 1.

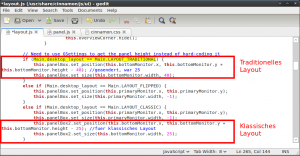

- /usr/share/cinnamon/js/ui/layout.js: Sucht nach Main.desktop_layout == Main.LAYOUT_TRADITIONALund ihr seid im richtigen Abschnitt. Nun kommt es darauf an, ob ihr das traditionelle Layout oder das klassische nutzt.

- Nutzt ihr das traditionelle Layout, ändert die oberen beiden Werte, die standardmäßig auf 25 stehen.

- Nutzt ihr das klassische Layout, ändert die beiden unteren Werte. Auch diese sind standardmäßig auf 25.

Loggt euch hiernach aus und wieder ein. Alt+F2 und der r-Befehl klappen mit diesen Änderungen nicht immer zuverlässig und produzieren seltsame Layoutfehler, weswegen ich auf Nummer sicher gehen würde.